- 24GB 규모 자료 다크웹에 공개⋯보안망 설명서 포함돼 2차 피해 우려 확산

국내 대표 보안기업 SK쉴더스가 해커그룹에 해킹당한 자료에 SK텔레콤, KB금융그룹, 금융보안원 등의 내부 정보가 포함된 것으로 확인됐다.

21일 국회 과학기술정보방송통신위원회 최수진 의원실이 한국인터넷진흥원(KISA)으로부터 제출받은 자료에 따르면, 해커그룹 '블랙 슈란탁'은 SK쉴더스의 데이터 약 24GB를 탈취했다며 관리자 계정, 보안시스템, API 등 증거 42건을 다크웹에 공개했다.

유출 자료에는 SK텔레콤의 보안 솔루션 검증 문서와 KB금융의 통합보안관제 기술자료, 금융보안원의 내부망 구성도 등이 포함된 것으로 알려졌다. SK쉴더스는 해커의 금품 요구에 응하지 않았으며, 17일 다크웹 업로드를 확인하고 18일 침해 사실을 신고했다. KISA는 유출 정보의 진위를 조사 중이다.

[미니해설] 국내 대표 보안기업 'SK쉴더스' 해킹 파문…SKT·KB금융·금융보안원까지 연루

국내 통합보안업계를 대표하는 SK쉴더스가 국제 해커조직의 침입을 받은 사실이 드러나면서, 주요 공공기관과 대기업으로 피해가 확산할 가능성이 제기되고 있다.

24GB 유출…해커그룹 "증거 사진 42건 제시"

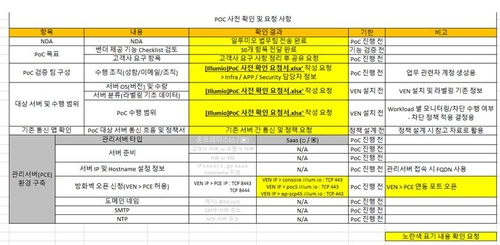

국회 과학기술정보방송통신위원회 최수진 의원실이 21일 공개한 한국인터넷진흥원(KISA) 자료에 따르면, 다크웹 기반 해커그룹 '블랙 슈란탁(Black Shrantak)'은 SK쉴더스로부터 24GB 상당의 데이터를 해킹했다고 주장했다. 이들은 증거 사진 42건을 다크웹에 게시하며, 자료 일부를 공개했다.

해킹 자료에는 고객사 관리계정(ID·비밀번호), 웹사이트 소스코드, 보안시스템 구성도, API 등이 포함돼 있었다.

SKT·KB금융·금융보안원 자료 유출 정황

공개된 파일에는 SK텔레콤의 보안 솔루션 검증 문서와 알람·자동화 기능 설명서가 포함돼 있었으며, KB금융그룹의 경우 통합보안관제시스템 구축 기술자료, SK하이닉스의 보안 점검자료 및 장애 대응 솔루션 문서도 확인됐다.

또한 금융보안원의 내부 정보제공망·보안관제망·SW 구성도와 HD한국조선해양의 PoC(상품 테스트) 자료도 다크웹에 업로드된 것으로 파악됐다.

이 같은 내용은 고객사 보안망 구조를 해커가 간접적으로 파악할 수 있게 해, 향후 2차 침입이나 피싱 공격에 악용될 가능성이 제기된다.

SK쉴더스 "허니팟용 자료" 해명했지만…직원정보 실제 유출

SK쉴더스는 해당 자료가 공격자를 유인하기 위한 '허니팟(Honeypot)' 기반 가짜 데이터라고 해명했으나, 최수진 의원실은 "일부 실제 직원 계정 및 내부 문서가 포함돼 있었다"고 밝혔다.

특히 SK쉴더스는 해커의 금전 요구를 두 차례(10일, 13일) 거부한 뒤 17일 다크웹 업로드를 확인하고서야 18일 침해 사실을 신고해 '늑장 대응' 논란도 일고 있다.

관련 기관 "내부자료 아냐"…KISA, 진위 조사 착수

SK텔레콤, KB금융, 금융보안원은 모두 "개인정보 유출은 없으며, 다크웹에 공개된 자료는 SK쉴더스가 제안서 형태로 제출한 사업 관련 문서"라고 해명했다.

그러나 제안서에는 각 기관의 보안망 구조나 대응 체계가 간략히 서술돼 있어, 해커가 이를 토대로 취약점을 탐지할 가능성도 배제하기 어렵다.

KISA는 현재 각 기관과 협력해 보안 취약망 및 내부 피드백 자료 유출 여부를 정밀 분석 중이다.

통합보안기업 해킹, 상징적 충격

문제의 심각성은 피해 기관의 규모보다도 '국내 대표 보안기업이 공격당했다'는 점에 있다. SK쉴더스는 국가기관·금융사·통신사 등 약 2,000여 고객사의 통합보안관제 및 위협 인텔리전스 서비스를 제공하고 있어, 한 번의 침해가 산업 전반의 신뢰도에 직격탄을 줄 수 있다.

정보보안 업계 관계자는 "이번 사건은 단순한 데이터 유출이 아니라 '보안 인프라 설계도'가 노출된 형태로, 후속 공격의 정밀도를 높일 수 있다"고 우려했다.

해커 협박·금품 요구 패턴, 국제적 사이버 범죄 양상

'블랙 슈란탁'은 최근 동남아와 유럽 일부 금융기관을 상대로 한 랜섬웨어 협박형 데이터 탈취 조직으로 알려져 있다. 이들은 기업이 금품 요구를 거부할 경우, 일정 기간 후 유출 증거를 다크웹에 게시하며 협상 압박을 가하는 방식이다.

SK쉴더스가 요구에 응하지 않자, 이 조직은 즉시 해킹 데이터를 공개해 압박 수위를 높인 것으로 보인다.

정부 "조기 차단·신속 보고 체계 재정비 필요"

정부 관계자는 "SK쉴더스 사례는 통합보안사조차 해킹 대상이 될 수 있다는 사실을 보여준다"며 "보안업체 내부망의 인증·메일 시스템 보안점검 강화와 함께, 침해 발생 시 즉시 보고·공유 체계를 강화할 필요가 있다"고 밝혔다.

현재 과기정통부와 KISA는 유출된 24GB 자료의 실제 범위와 피해 확산 가능성을 조사 중이며, 필요 시 관계기관 합동 대응을 검토하고 있다.

"보안기업이 뚫리면, 산업 전체가 노출된다"

최수진 의원은 "국내 대표 통합보안기업이 해킹에 뚫리면서 통신·금융·조선 등 핵심 산업 고객의 2차 피해가 우려된다"며 "정부와 KISA는 신속히 누출 정보를 확인하고 추가 피해를 최소화할 대책을 마련해야 한다"고 강조했다.

업계에서는 이번 사건을 계기로, 보안기업 자체의 사이버 방어력 검증 체계와 공공·민간 간 위협 인텔리전스 실시간 공유 시스템의 필요성이 다시 부각될 것으로 보고 있다.

보안을 지키던 기업이 스스로 공격의 표적이 된 이번 사건은, 한국의 사이버 방어 체계 전반에 뼈아픈 경고로 남을 가능성이 크다.